IAM für Cyberversicherungen

Cyberangriffe sind real! – Sind Sie versichert?

Cyberversicherungen sind ein Baustein im IT-Sicherheitskonzept von Unternehmen, aber sie bieten nicht nur Versicherungsschutz,

sondern stellen auch Anforderungen an die IT-Sicherheit von Unternehmen.

Bitkom

Entstandener Schaden für deutsche Unternehmen durch

Cyberangriffe im Jahr 2022

203 Bn €

Verizon

Weltweite Cyberangriffe beinhalten Zugangsdaten (einschließlich Brute Force und Phishing).

61 %

CYBERSECURITY INSIDERS

Unternehmen halten passwortlose MFA für wichtig, um Angriffe auf Basis von Anmeldeinformationen zu verhindern

91 %

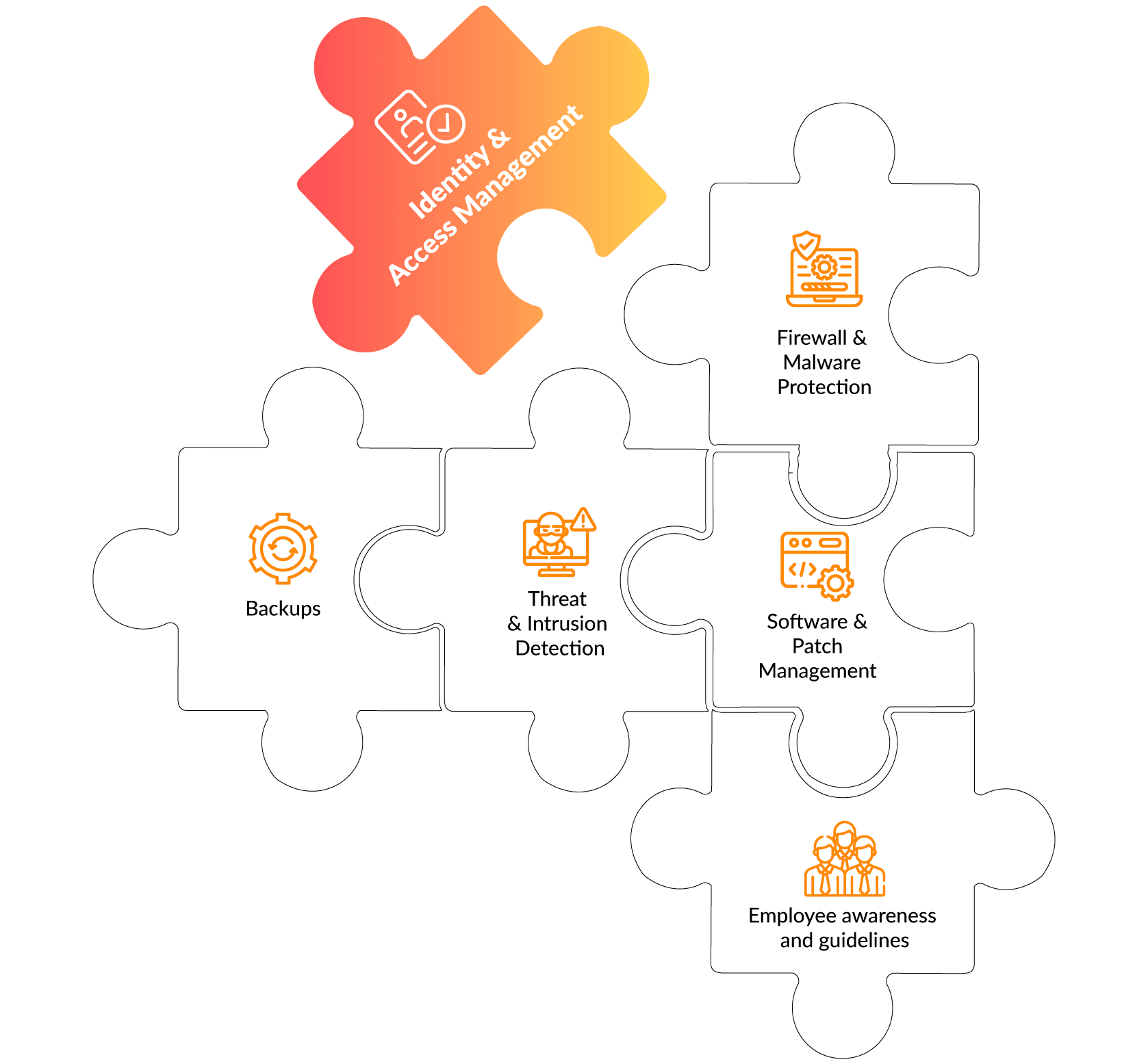

Identity & Access Management als Hauptpfeiler einer Cyberversicherung

Viele Cyber-Versicherungen stellen Anforderungen an die IT-Sicherheit von Unternehmen, um das Risiko von Cyber-Bedrohungen zu reduzieren und damit auch das Risiko ihres Portfolios zu optimieren. Zu den Anforderungen an Unternehmen gehören häufig Multi-Faktor-Authentifizierung, ein differenziertes Berechtigungsmanagement sowie Bedrohungs- und Intrusion Detection. Da kompromittierte Benutzerkonten eine große Bedrohung für Unternehmen darstellen, ist eine moderne Identity & Access Management-Lösung eine wichtige Säule innerhalb einer Cyber-Versicherung. Es bietet Funktionen zur Verwaltung von Benutzeridentitäten, einschließlich des Lebenszyklus, sowie Funktionen wie Multi-Faktor-Authentifizierung, Berechtigungsmanagement und mehr und kann nützliche Daten und Ereignisse zur Erkennung von Bedrohungen und Einbrüchen (Threat & Intrusion Detection) liefern.

Business Continuity

Backups und Datenwiederherstellung

Backups sind entscheidend für die Wiederherstellung der Geschäftsabläufe sowie die Vermeidung von Datenverlusten.

Authentifizierung und Autorisierung

Identity & Access Management

Identity & Access Management bietet eine einheitliche Benutzerverwaltung mit sicherer Authentifizierung und durchgängiger Autorisierung.

Sicherheitstraining

Sensibilisierung der Mitarbeiter und Leitlinien

Das Sensibilisieren der Mitarbeiter und verbindliche Sicherheitsrichtlinien reduzieren den Risikofaktor Mensch deutlich.

Software-Updates

Software- und Patch-Verwaltung

Aktuelle Software verhindert, dass bekannte Schwachstellen ausgenutzt werden, und reduziert so die Angriffsfläche erheblich.

Security Monitoring

Intrusion & Threat Detection

Durch die frühzeitige Erkennung eines Sicherheitsvorfalls können Gegenmaßnahmen schnell eingeleitet und der Angriff eingedämmt werden.

IT-Infrastruktur

Firewall und Malware-Schutz

Durch den Einsatz von Firewall und Malware-Schutz können viele Cyberangriffe verhindert oder frühzeitig erkannt werden.

Identity & Access Management

bietet, was eine Cyber-Versicherung verlangt

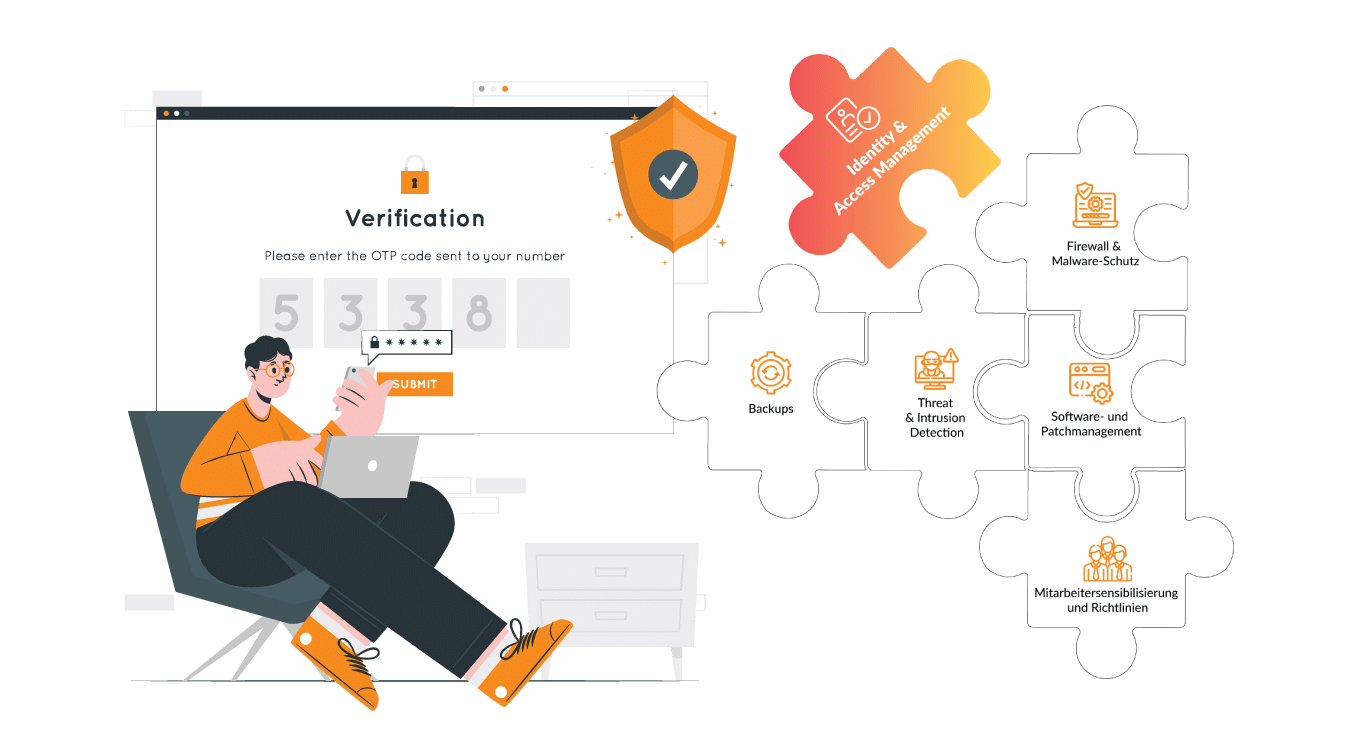

Multi-Faktor-Authentifizierung

Die Multi-Faktor-Authentifizierung ist eine der am häufigsten geforderten Anforderungen für eine Cyber-Versicherung. Bei der Multi-Faktor-Authentifizierung (MFA) werden mindestens zwei verschiedene Authentifizierungsfaktoren verwendet, z. B. ein Passwort und ein TOTP-Code, um eine starke Benutzerauthentifizierung zu gewährleisten. Auf diese Weise sind die Benutzerkonten sicherer und das Risiko, dass ein kompromittiertes Konto als Einstiegspunkt für einen Cyberangriff dient, wird erheblich verringert.

cidaas bietet umfangreiche Authentifizierungsmöglichkeiten, sowohl für die passwortlose als auch für die Multi-Faktor-Authentifizierung. Darüber hinaus bietet cidaas mit seinen SMART MFA-Funktionen eine risikobasierte Multi-Faktor-Authentifizierung, sodass der zusätzliche Faktor nur bei verdächtigem Verhalten angefordert wird.

Autorisierung

Unter Autorisierung versteht man die Verwaltung und Durchsetzung von Zugriffsrechten, z. B. auf welche Anwendungen oder Funktionen ein Benutzer zugreifen darf. Im Rahmen einer Cyber-Versicherung ist die Autorisierung daher häufig eine wesentliche Voraussetzung. Es muss sichergestellt werden, dass Benutzer nur die Berechtigungen besitzen, die sie haben sollten, und diese nicht unerlaubt erhöht werden (Privilege Escalation), um unberechtigten Zugriff zu verhindern.

Als Grundlage für die Autorisierung bietet cidaas ein umfangreiches Gruppen- und Rollenmanagement. Die Autorisierung wird sowohl in cidaas als auch in den integrierten Anwendungen durchgesetzt. Darüber hinaus können Änderungen in den Berechtigungen über verschiedene Berichte und Protokolle nachverfolgt werden, sodass auf ungewöhnliche Änderungen schnell reagiert werden kann.

Identity & Access Management als Kernbaustein einer Cyber-Versicherung: Multi-Faktor-Authentifizierung

Werfen Sie einen Blick auf unseren neuesten Blog über die Rolle der Multi-Faktor-Authentifizierung als Kernbaustein einer Cyber-Versicherung. Warum verlangen Cyber-Versicherungen dies und welche Vorteile kann es für die gesamte IT-Sicherheit eines Unternehmens bieten?

Frequently Asked Questions

Braucht mein Unternehmen eine Cyberversicherung?

Eine Cyberversicherung schützt gegen die Schäden aus einem Cyberangriff, und ist für Unternehmen eine Absicherung um im Ernstfall eine finanzielle Unterstützung oder andere Hilfsangebote zu erhalten. Ob eine Cyberversicherung für das eigene Unternehmen notwendig ist oder nicht, sollte anhand der individuellen Anforderungen im Unternehmen abgewogen werden. Zu den Kriterien zählen dabei insbesondere die Wahrscheinlichkeit eines Cyberangriffs und die Höhe des potentiellen Schadens, auch weitere Faktoren, wie Branche und Unternehmensgröße, sowie das bisherige IT-Sicherheitskonzept werden als Kriterien herangezogen. Immer häufiger wird eine Cyberversicherung jedoch durch Kunden oder Partner verlangt und auch regulatorische Anforderungen spielen darüber hinaus eine Rolle. Grundsätzlich sollte eine Cyberversicherung in ein übergeordnetes IT-Sicherheitskonzept eingebunden werden, um den bestmöglichen Schutz zu schaffen.

Warum verlangen Cyberversicherungen eine Multi-Faktor-Authentifizierung?

Eine Multi-Faktor-Authentifizierung sorgt für eine sichere Authentifizierung und senkt somit das Risiko einer Kompromittierung eines Nutzeraccounts, die eine der größten Einfallstore für Cyberangriffe sind. Dabei ist die häufigste Ursache eines kompromittierten Nutzeraccounts der Missbrauch von Zugangsdaten, insbesondere des Passwortes, welches z.B. über Phishing erbeutet wird. Versicherungsgesellschaften schreiben daher die Nutzung von Multi-Faktor-Authentifizierung, zumindest für gewisse Bereiche oder Nutzerkreise vor, um diesen Angriffsvektor und somit das Risiko zu reduzieren.

Ist ein Identity & Access Management wichtig für eine Cyberversicherung?

Grundsätzlich ist Identity & Access Management für die IT-Sicherheit wichtig. Daher verlangen auch Cyberversicherungen oft zumindest teilweise Funktionen, die Teil des Identity & Access Management sind. Zwei der am häufigsten genannten Anforderungen in Cyberversicherungen sind dabei die Multi-Faktor-Authentifizierung und das Berechtigungsmanagement (Autorisierung). Ein durchgängig implementiertes Identity & Access Management liefert dabei neben diesen zwei Funktionalitäten weitaus mehr, angefangen von einem Single Sign-On bis hin zu einer durchgängigen Überwachung der Nutzerzugriffe. Das Identity & Access Management ist daher nicht nur elementar für das IT-Sicherheitskonzept, sondern auch für eine Cyberversicherung.