L´automatisation du provisioning des identités pour SAP S/4HANA avec cidaas

Combiné à SCIM, aux API REST et à une séparation claire des rôles et de la logique d’orchestration, cidaas apporte clarté et automatisation à un problème historiquement chaotique, créant ainsi une solution idéale pour le provisionnement d’identité moderne.

Que signifie le provisionnement d’identité dans le contexte SAP?

Le provisionnement d’identité décrit le provisionnement automatisé des comptes utilisateurs, des rôles et des droits d’accès dans des systèmes tels que S/4HANA et BTP. L’objectif de ce provisionnement est la gestion du cycle de vie de bout en bout, de la création à la désactivation et au déprovisionnement, en passant par l’audit et la conformité.

Avec cidaas, ces processus peuvent être contrôlés de manière centralisée, ce qui permet aux entreprises de garantir un accès cohérent aux applications et aux systèmes cibles sans avoir recours à des monolithes IDM rigides.

Le résultat de l’approvisionnement en identités dans l’interaction entre SAP et cidaas est une réduction des coûts, une administration claire et une sécurité accrue.

Des RH ou de la demande à l’utilisateur S/4HANA – de bout en bout

Dans un scénario d’entreprise type, les utilisateurs proviennent de systèmes tels que SAP SuccessFactors ou sont créés par le biais d’une intégration déléguée (par exemple, partenaires, utilisateurs externes).

Ces identités doivent être provisionnées dans:

- SAP Cloud Identity Services en tant que répertoire central d’identités

- SAP BTP ou directement dans S/4HANA, selon l’approvisionnement

- Éventuellement dans des environnements sur site et dans le cloud (par exemple, RISE avec SAP)

Voici comment cidaas gère ce processus:

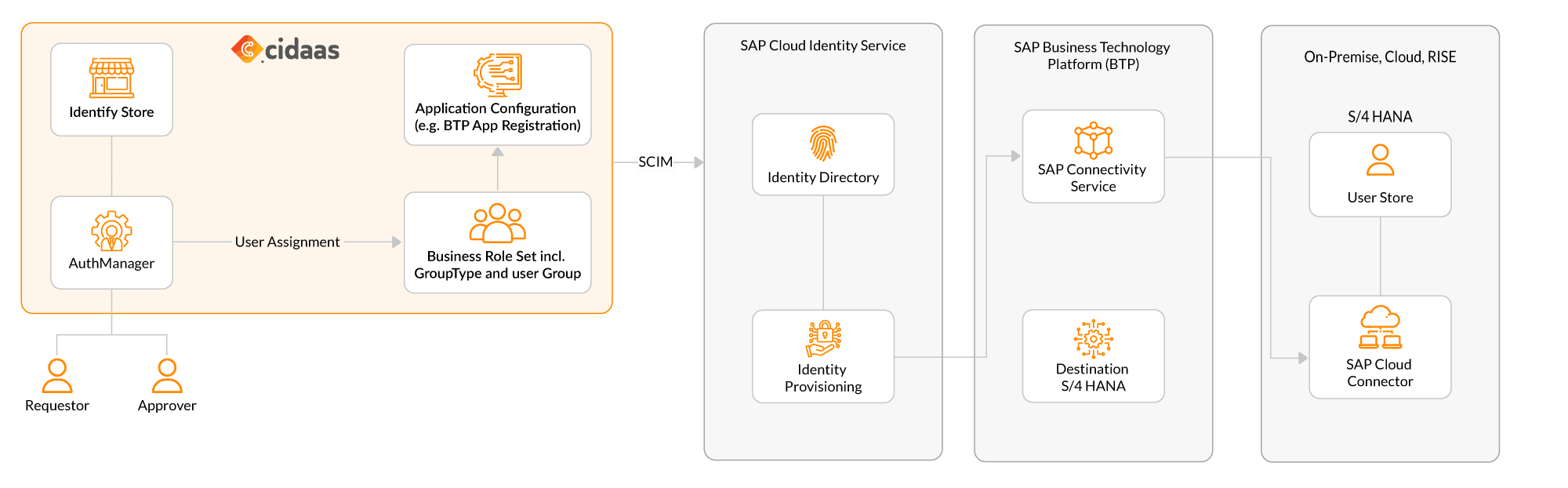

Zoom sur l’architecture de provisionnement des identités

Au cœur de la configuration se trouve le cidaas Identity Store, qui agit comme couche centrale pour la gestion des utilisateurs et des rôles. Chaque identité est enrichie d’affectations de groupes, de rôles métier et d’attributs contextuels tels que le centre de coûts, la région ou le service.

Le cidaas AuthManager régit les politiques d’accès et les événements du cycle de vie des utilisateurs : intégration, changements de rôle et désactivation. Les affectations peuvent être déclenchées soit manuellement (via des workflows d’approbation), soit automatiquement (sur la base de sources de données), soit en externe (par exemple, via l’intégration SuccessFactors).

Ces identités sont ensuite transmises à SAP Cloud Identity Services via le protocole SCIM, avec leurs affectations de groupe. À partir de là, SAP CIS prend en charge le traitement dans les systèmes en aval:

- Provisionnement d’identités dans SAP BTP

- Accès ciblé à S/4HANA via le service de connectivité SAP

- Prise en charge des déploiements dans le cloud et sur site via SAP Cloud Connector

L’ensemble du processus est modulaire, basé sur une API et conforme à l’architecture de référence SAP. Il offre en outre une agilité et une adaptabilité accrues.

IPS, IAS et cidaas: Comment l’intégration fonctionne-t-elle?

Le SAP Identity Provisioning Service (IPS) synchronise les objets et les groupes d’utilisateurs dans les systèmes cibles connectés, tandis que l’IAS (Identity Authentication Service) gère l’authentification.

cidaas s’intègre dans cette architecture en tant que solution moderne: Gestion des identités et des accès avec SCIM, REST et un annuaire flexible. Cela permet une séparation claire entre l’approvisionnement, l’authentification et la gestion. Ainsi, les exigences des domaines et services spécialisés, des ressources humaines à la sécurité informatique, peuvent être mises en œuvre plus rapidement.

Les composantes du processus dans le cycle de vie – de l’intégration à la suppression des droits d’accès

Une gestion efficace des identités couvre toutes les composantes du processus : intégration des employés (création), mutations (changements de rôle, changements de service), modifications (fonctions, autorisations) ainsi que suppression des droits d’accès (désactivation sécurisée).

cidaas automatise ces étapes sur la base de règles, les documente à des fins d’audit et applique de manière cohérente les politiques de conformité. Cela permet de maintenir les comptes utilisateurs à jour, les droits d’accès au minimum et les risques mesurables.

Pourquoi SCIM est essentiel dans l’attribution d’identités

Au cœur de cette configuration se trouve une norme ouverte importante : SCIM (System for Cross-Domain Identity Management). cidaas agit en tant que fournisseur d’identité conforme à SCIM et permet:

- Provisionnement basé sur des normes dans SAP CIS

- Synchronisation facile et en temps réel des identités

- L’interopérabilité avec d’autres cibles SCIM (par exemple, les outils SaaS, les répertoires)

- L’auditabilité complète des opérations de provisionnement

SCIM élimine le besoin de logique de connecteur personnalisée, d’interfaces codées en dur et de traductions de modèles d’utilisateurs spécifiques à SAP. Cela permet aux organisations de se concentrer sur la logique métier plutôt que sur l’infrastructure.

Aperçu des avantages du provisionnement d’identité avec cidaas

Ce modèle de provisionnement d’identité offre aux entreprises plusieurs avantages stratégiques:

1. L´intégration modulaire et ouverte

En dissociant la logique de provisionnement des systèmes spécifiques à SAP, cidaas offre une couche d’identité modulaire qui fonctionne à la fois dans les environnements cloud et sur site. Cela évite les dépendances strictes vis-à-vis de SAP IDM ou d’outils propriétaires.

2. Les processus rapides du cycle de vie des utilisateurs

De nouveaux utilisateurs peuvent être créés et se voir attribuer des rôles en fonction de règles métier, de déclencheurs API ou d’intégrations de systèmes RH. Les désactivations, les mises à jour de rôles et les processus de délégation sont automatisés et pilotés par les événements.

3. L´application cohérente des politiques

cidaas applique les règles d’accès et les politiques de risque avant même que l’approvisionnement ne commence. Les utilisateurs qui échouent aux contrôles de conformité (par exemple, séparation des tâches, restrictions régionales) peuvent être signalés, mis en quarantaine ou transmis pour un examen manuel.

4. Le provisionnement prêt pour l’audit

Toutes les opérations de provisionnement sont consignées dans cidaas, avec une traçabilité jusqu’aux champs et attributs individuels. Cela facilite la création de rapports de conformité ou le soutien des programmes de gouvernance.

5. Droits d’accès à l’épreuve du temps

Que votre environnement comprenne S/4HANA, BTP ou des systèmes NetWeaver plus anciens, cidaas offre une solution pérenne pour la gestion des identités et des accès (IDM) sans compromettre la profondeur de l’intégration ou la conformité aux normes.

Les rôles, les autorisations et le mappage des systèmes cibles dans S/4HANA

Avec cidaas, les autorisations sont modélisées sous forme de rôles métier et transférées vers les artefacts S/4HANA et BTP via le mappage. Cela permet de mapper de manière ciblée les objets utilisateur du magasin utilisateur vers les systèmes cibles, y compris les droits d’accès granulaires pour les applications. Cela réduit la maintenance manuelle dans le backend SAP et garantit des processus traçables dans la gestion.

La sécurité avant tout: Droits minimaux et suppression claire des autorisations

La sécurité dépend du cycle de vie: Seules les personnes qui exercent une fonction reçoivent les autorisations appropriées et les perdent automatiquement lorsqu’elles changent de poste ou quittent l’entreprise. cidaas applique le principe du moindre privilège, vérifie les politiques avant l’attribution et garantit une désactivation rapide dans tous les systèmes cibles. Cela réduit la surface d’attaque tout en préservant la fiabilité des processus.

Ai-je besoin d’IPS lorsque j’utilise cidaas?

Oui, l’IPS reste central dans le système cible SAP. cidaas orchestre la gestion des identités et fournit un provisionnement conforme aux normes via SCIM – IPS distribué dans tout l’univers SAP.

Comment puis-je empêcher les accès fantômes?

Grâce à un répertoire central, des directives claires et un audit cohérent: Les échanges sont suivis et les droits d’accès sont automatiquement ajustés ou révoqués.

Conclusions sur l’approvisionnement des identités

L’approvisionnement des utilisateurs dans les systèmes SAP ne doit pas nécessairement être rigide, vulnérable ou lent. Avec cidaas et le modèle d’intégration SCIM, les entreprises disposent d’un moyen puissant pour gérer les cycles de vie des identités. Ceux-ci sont basés sur des normes ouvertes, hébergés de manière sécurisée dans l’UE et conçus pour des déploiements cloud natifs et hybrides.

Que vous souhaitiez remplacer SAP IDM ou développer une nouvelle stratégie d’accès à partir de zéro, cidaas vous offre la flexibilité et le contrôle dont vous avez besoin pour faire de la gestion des identités un atout, et non un fardeau.

Vous avez des questions sur ce que notre produit peut vous apporter ? Nos experts se feront un plaisir d’y répondre. Contactez-nous ou réservez votre démonstration gratuite avec nous.

Ne manquez pas les autres articles de notre série de blogs sur l’IDM:

Partie 1: Adieu SAP IDM la fin de vie – Il est temps de repenser les identités

Partie 2: La gestion fédérée des identités avec SAP et cidaas